ROUNDUP: Ermittlungen nach massiver Cyber-Attacke

BERLIN (dpa-AFX) - Der mit einer Erpressungssoftware verübte Cyberangriff auf zahlreiche Firmen und Behörden in Europa hat inzwischen auch Ziele in den USA erfasst. Strafverfolger in verschiedenen Ländern nahmen Ermittlungen gegen Unbekannt auf, da auch am Mittwoch weiter unklar war, wer hinter dem Virus steckt. Der oder die Erpresser fordern zur Wiederherstellung infizierter Computersysteme eine Art Lösegeld in der Digitalwährung Bitcoins.

Die russische IT-Sicherheitsfirma Kaspersky verzeichnete nach eigenen Angaben allein am Dienstag rund 2000 Angriffe, die meisten davon in Russland und der Ukraine, aber auch in Deutschland, Polen, Italien, Großbritannien, Frankreich und den USA. Der in Berlin ansässige E-Mail-Dienstleister Posteo sperrte nach eigenen Angaben einen Account, der für den Cyberangriff genutzt wurde. Neben Europol nahmen auch französische Strafverfolgungsbehörden Ermittlungen auf.

Ersten Erkenntnissen zufolge handelte es sich um eine Version der bereits seit vergangenem Jahr bekannten Erpressungs-Software "Petya", die Computer verschlüsselt und Lösegeld verlangt. Der Trojaner habe sich zumindest zum Teil über dieselbe Sicherheitslücke in älterer Windows-Software verbreitet wie auch der im Mai für eine globale Attacke genutzte Erpressungstrojaner "WannaCry", erklärten die IT-Sicherheitsfirma Symantec (Symantec Aktie)

Kaspersky teilte hingegen mit, es dürfte sich eher nicht um eine "Petya"-Variante handeln, sondern um eine gänzlich neue Software. Berichten zufolge fordern die Erpresser für die Wiederherstellung der Systeme die Zahlung von jeweils 300 Dollar (Dollarkurs) in der Cyberwährung Bitcoin, die anonyme Geldtransfers zulässt.

Das BSI riet dringend dazu, alle IT-Systeme auf den neuesten Stand zu bringen und bekannte Sicherheitslücken zu schließen. "Angesichts der akuten Bedrohungslage rufen wir die Wirtschaft erneut dazu auf, die Risiken der Digitalisierung ernstzunehmen und notwendige Investitionen in die IT-Sicherheit nicht aufzuschieben", erklärte Amtspräsident Arne Schönbohm,

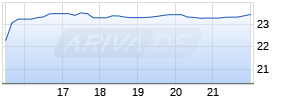

Die neuerliche Attacke legte zahlreiche Unternehmen und Behörden lahm. An der Ruine des ukrainischen Katastrophen-Atomkraftwerks Tschernobyl musste die Radioaktivität nach dem Ausfall von Windows-Computern manuell gemessen werden. Die ukrainische Zentralbank warnte vor einer Attacke mit einem "unbekannten Virus", auch der Internetauftritt der Regierung war betroffen. Ebenfalls in Mitleidenschaft gezogen wurden der Lebensmittel-Riese Mondelez ("Milka", "Oreo"), der russische Ölkonzern Rosneft, die US-Pharmafirma Merck und die dänische Reederei Maersk.

Die Windows-Schwachstelle wurde ursprünglich vom US-Abhördienst NSA ausgenutzt. Hacker machten sie im vergangenen Jahr öffentlich. Es gibt zwar schon seit Monaten ein Update, das sie schließt - doch das scheinen viele Firmen noch immer nicht installiert zu haben.

Mitte Mai hatte die "WannaCry"-Attacke hunderttausende Computer in mehr als 150 Ländern mit dem Betriebssystem Windows infiziert. Betroffen waren damals vor allem Privatpersonen - aber auch Unternehmen wie die Deutsche Bahn und Renault (Renault Aktie)

ARIVA.DE Börsen-Geflüster

Kurse

|

|

|

|

Mehr Nachrichten zur Merck & Co., inc. Aktie kostenlos abonnieren

(Mit der Bestellung akzeptierst du die Datenschutzhinweise)

Hinweis: ARIVA.DE veröffentlicht in dieser Rubrik Analysen, Kolumnen und Nachrichten aus verschiedenen Quellen. Die ARIVA.DE AG ist nicht verantwortlich für Inhalte, die erkennbar von Dritten in den „News“-Bereich dieser Webseite eingestellt worden sind, und macht sich diese nicht zu Eigen. Diese Inhalte sind insbesondere durch eine entsprechende „von“-Kennzeichnung unterhalb der Artikelüberschrift und/oder durch den Link „Um den vollständigen Artikel zu lesen, klicken Sie bitte hier.“ erkennbar; verantwortlich für diese Inhalte ist allein der genannte Dritte.